### Claims

{% hint style="warning" %}

Si vous utilisez **SSO V2**, une étape supplémentaire est requise. Les **claims** du côté Entra **doivent être saisis manuellement** et être de préférence de type **ID**.

{% endhint %}

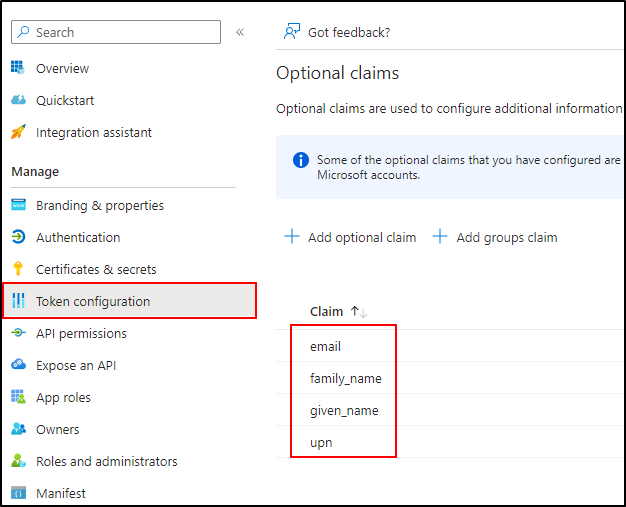

* Dans l'onglet **Configuration des jetons**

* Cliquez sur **Ajouter une revendication facultative**

* Ajoutez les 4 claims ci-dessous :

### Claims

{% hint style="warning" %}

Si vous utilisez **SSO V2**, une étape supplémentaire est requise. Les **claims** du côté Entra **doivent être saisis manuellement** et être de préférence de type **ID**.

{% endhint %}

* Dans l'onglet **Configuration des jetons**

* Cliquez sur **Ajouter une revendication facultative**

* Ajoutez les 4 claims ci-dessous :

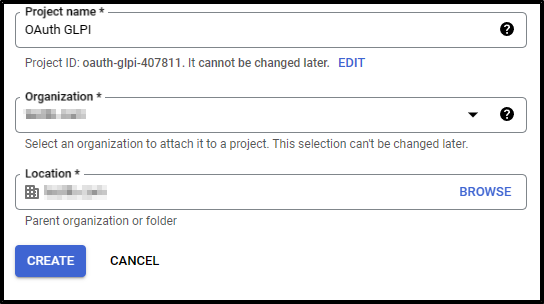

Crétaion de projet

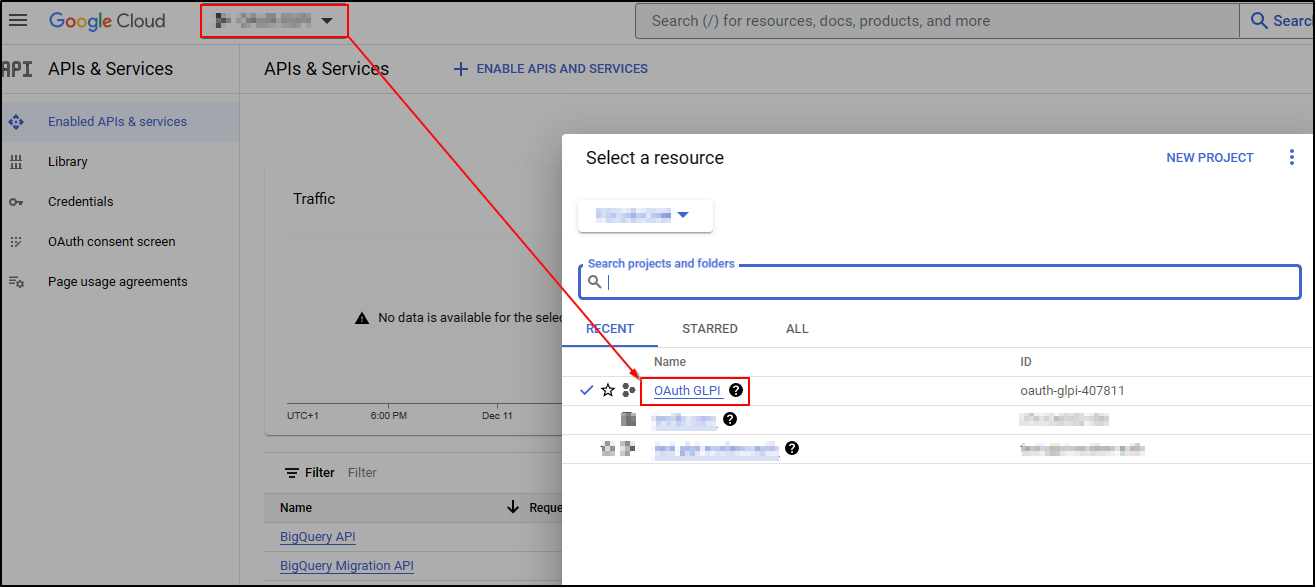

Sélection du projet

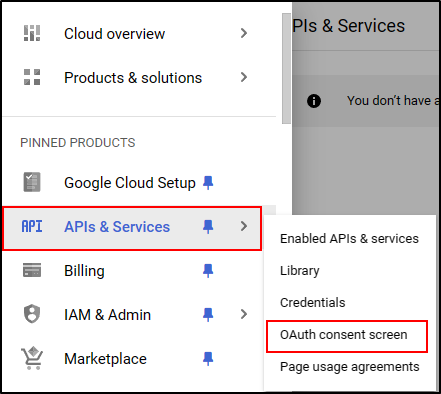

Ecran de consentement OAuth

Création de projet

Paramétrage de l'audience

Contact de l'application

Finalisation de l'application

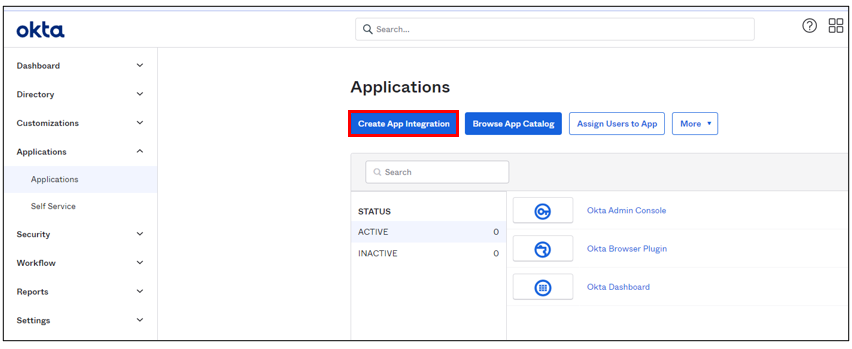

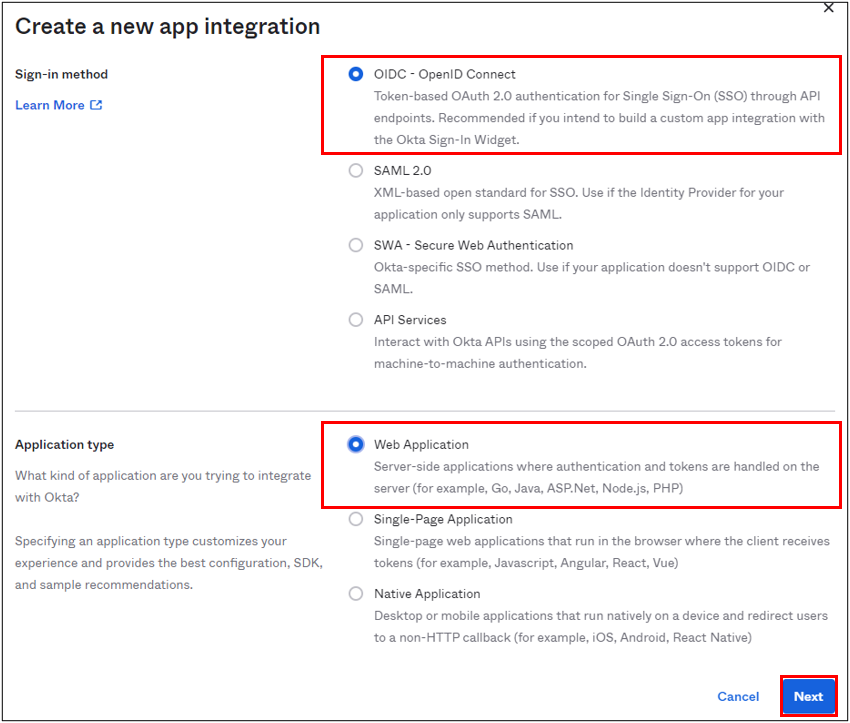

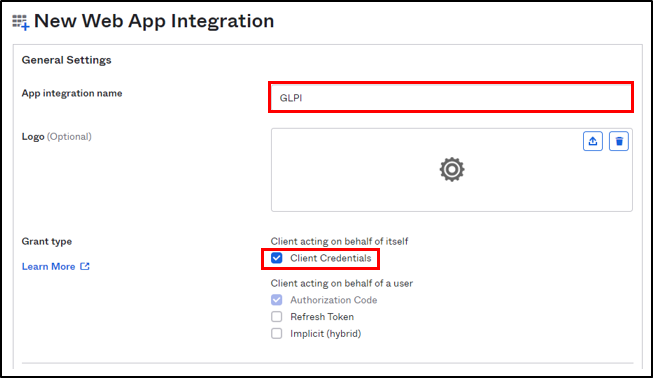

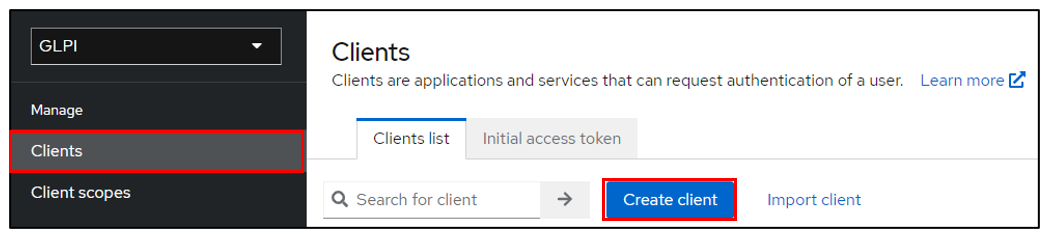

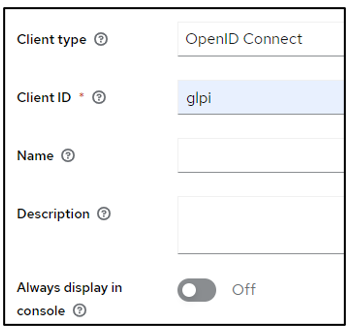

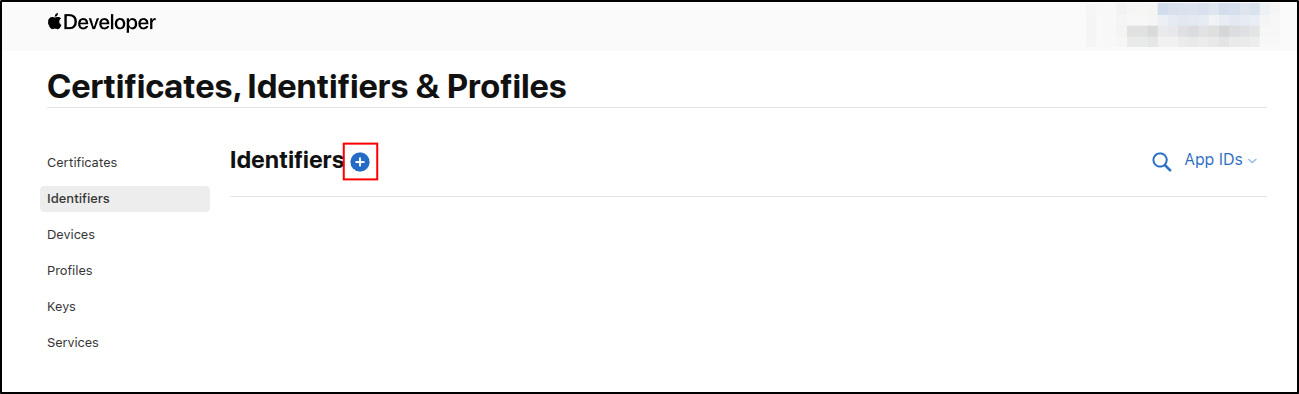

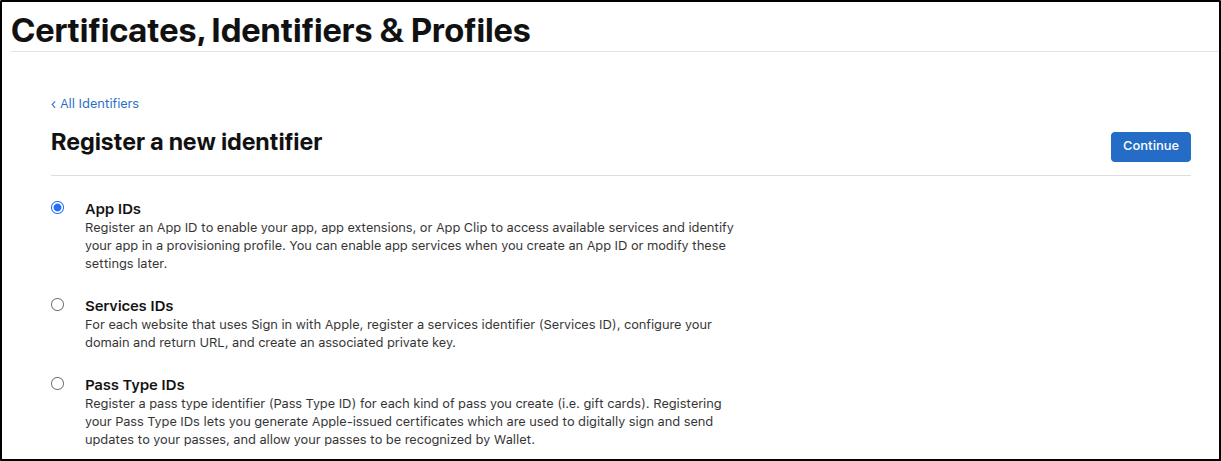

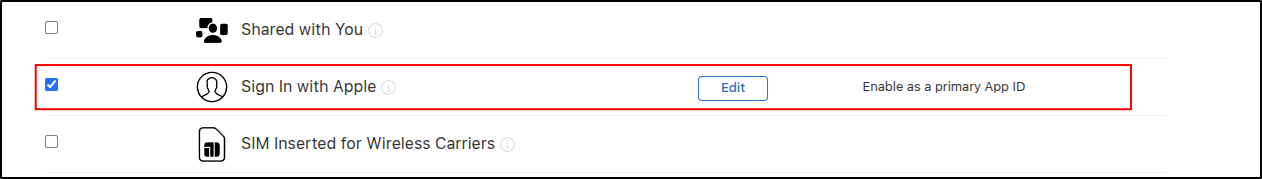

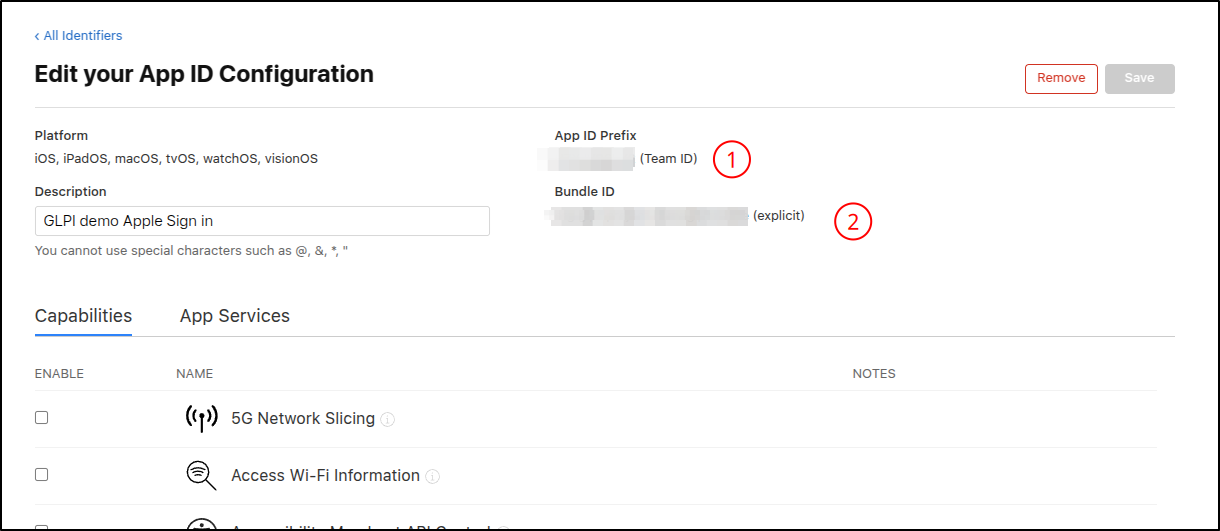

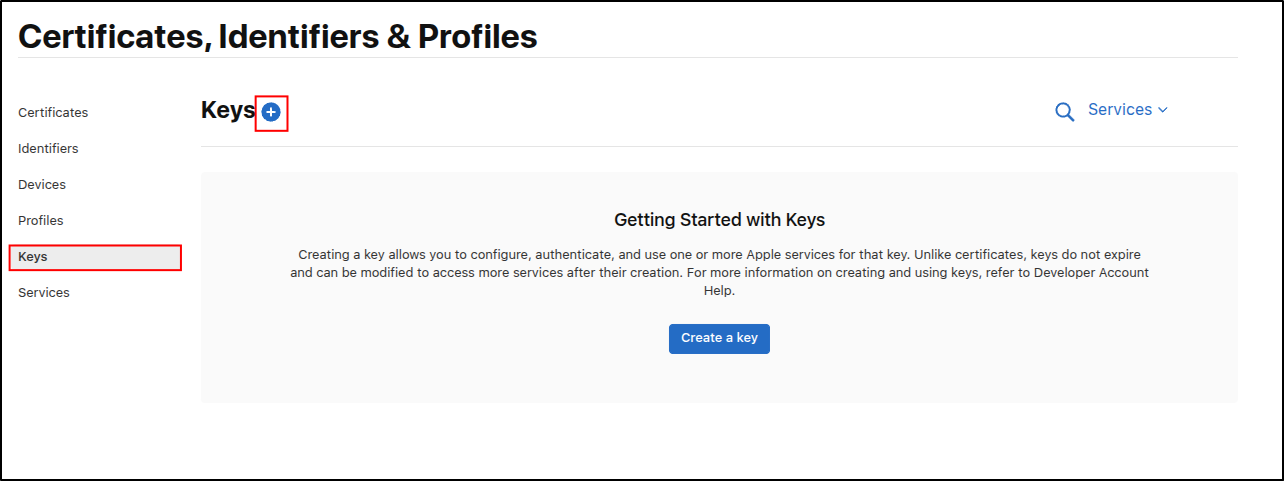

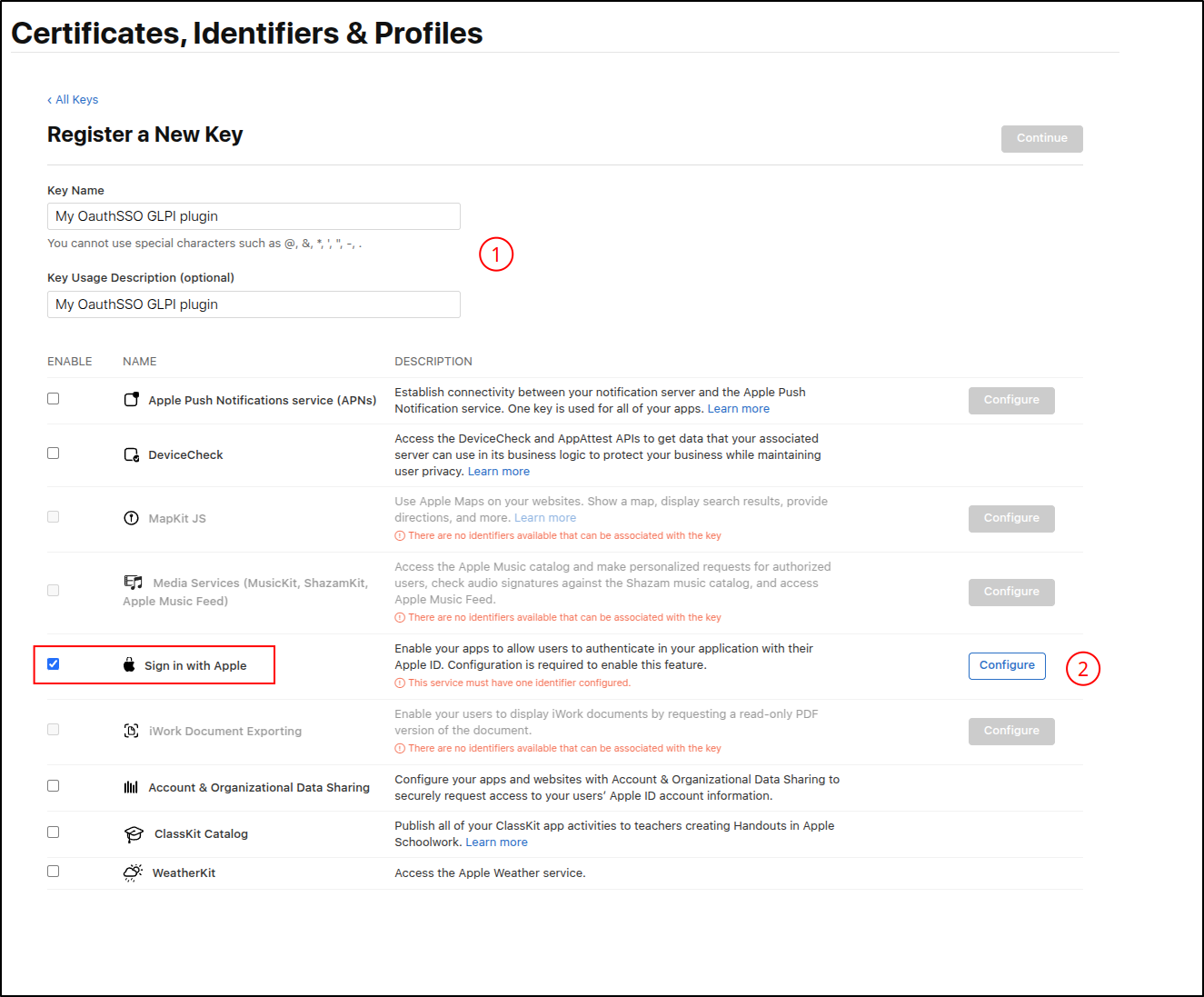

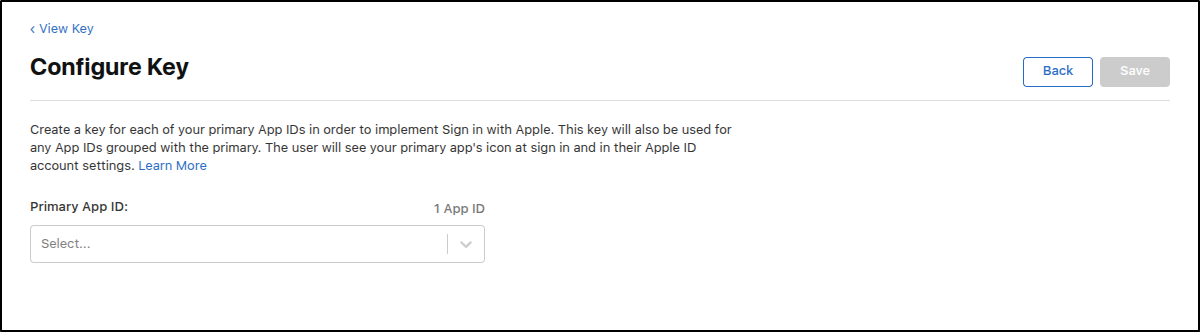

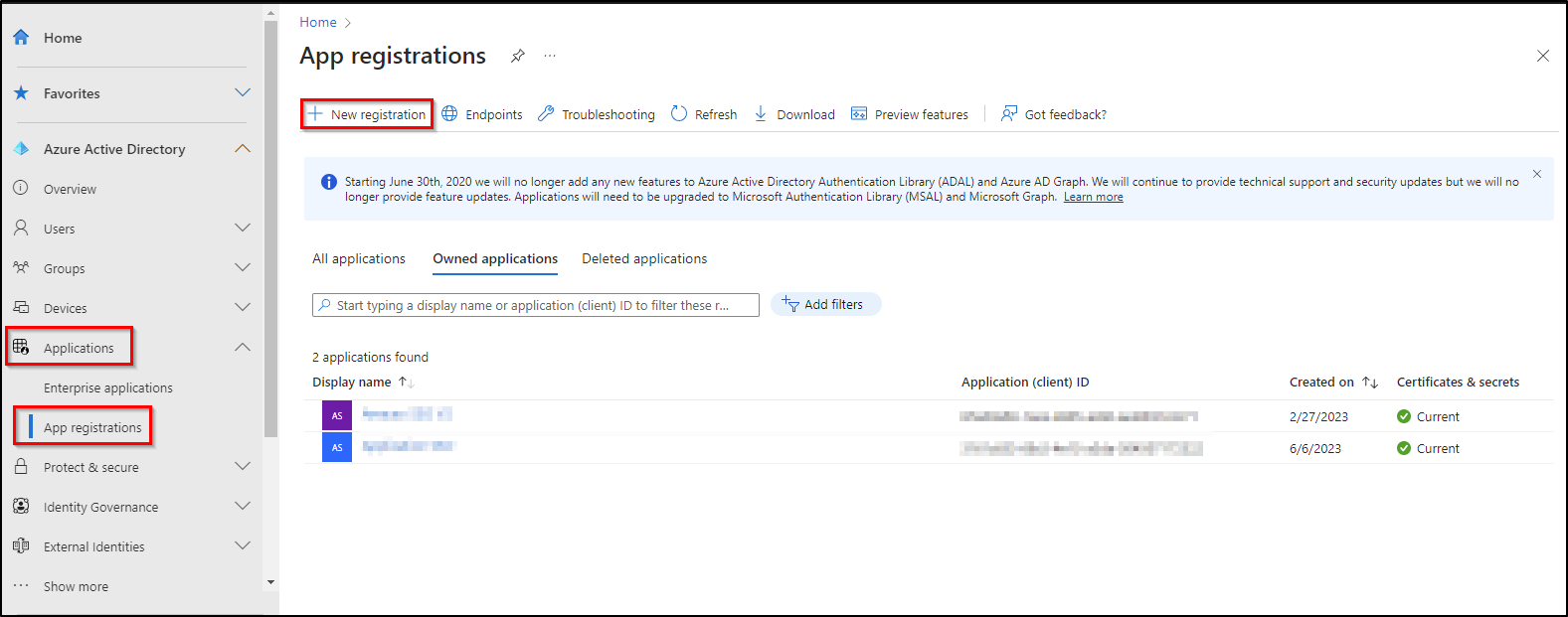

Création d'application

Création d'application

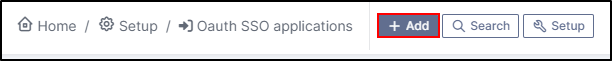

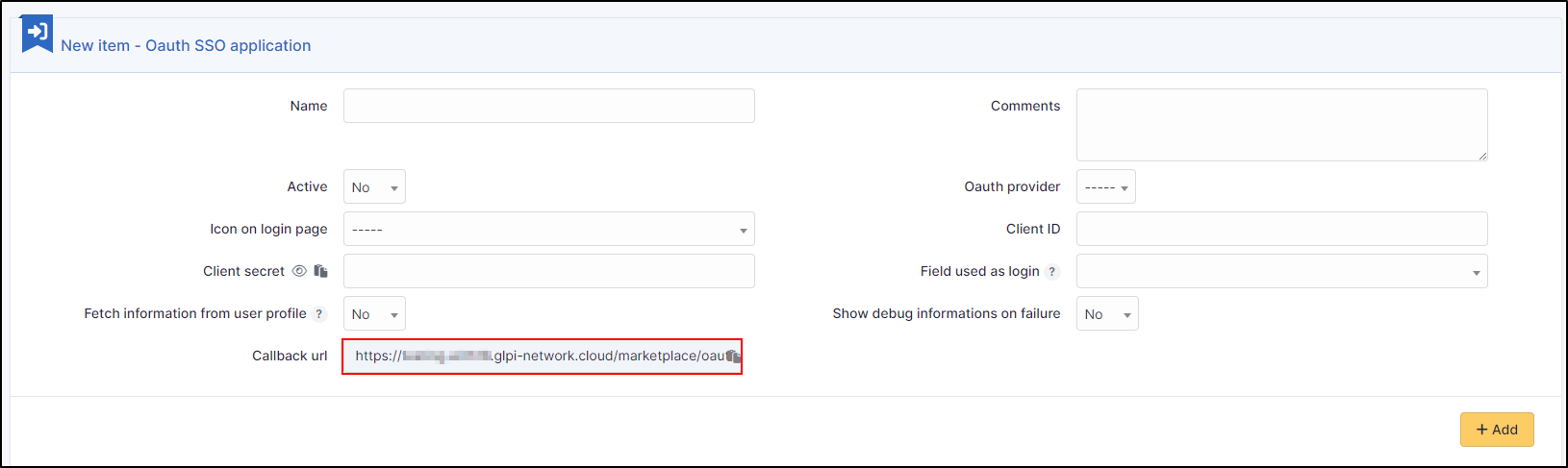

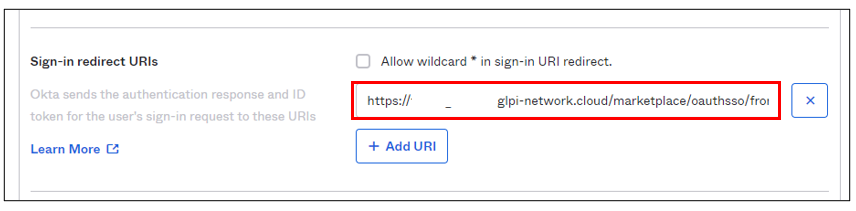

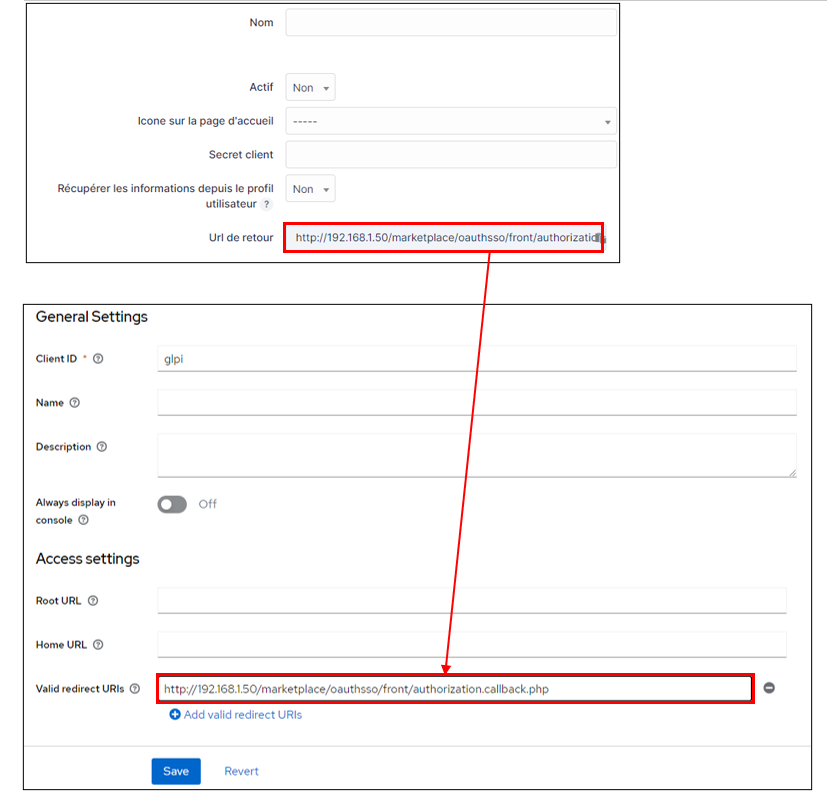

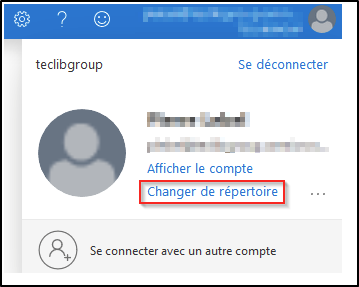

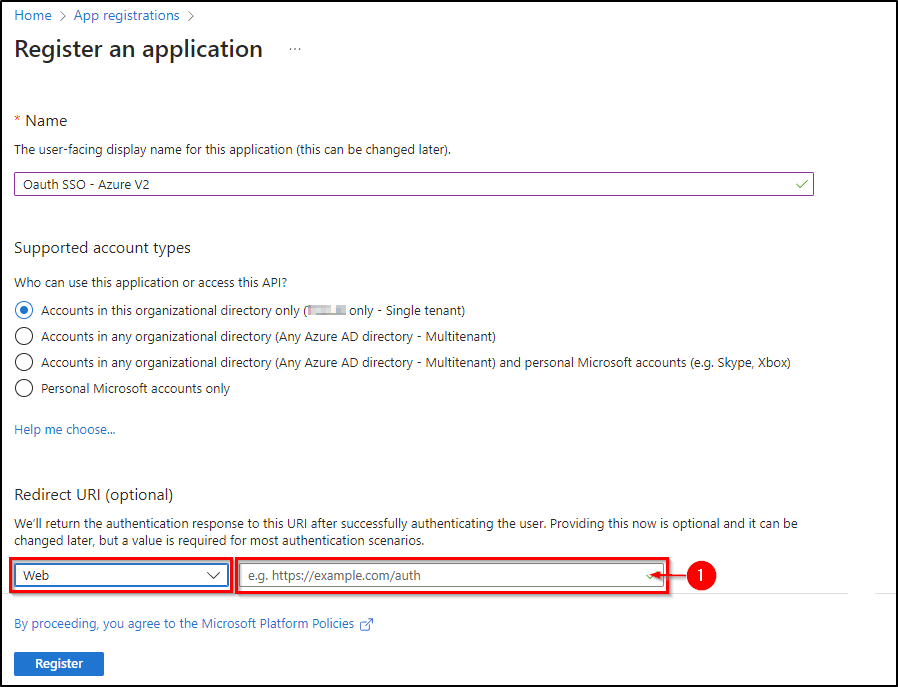

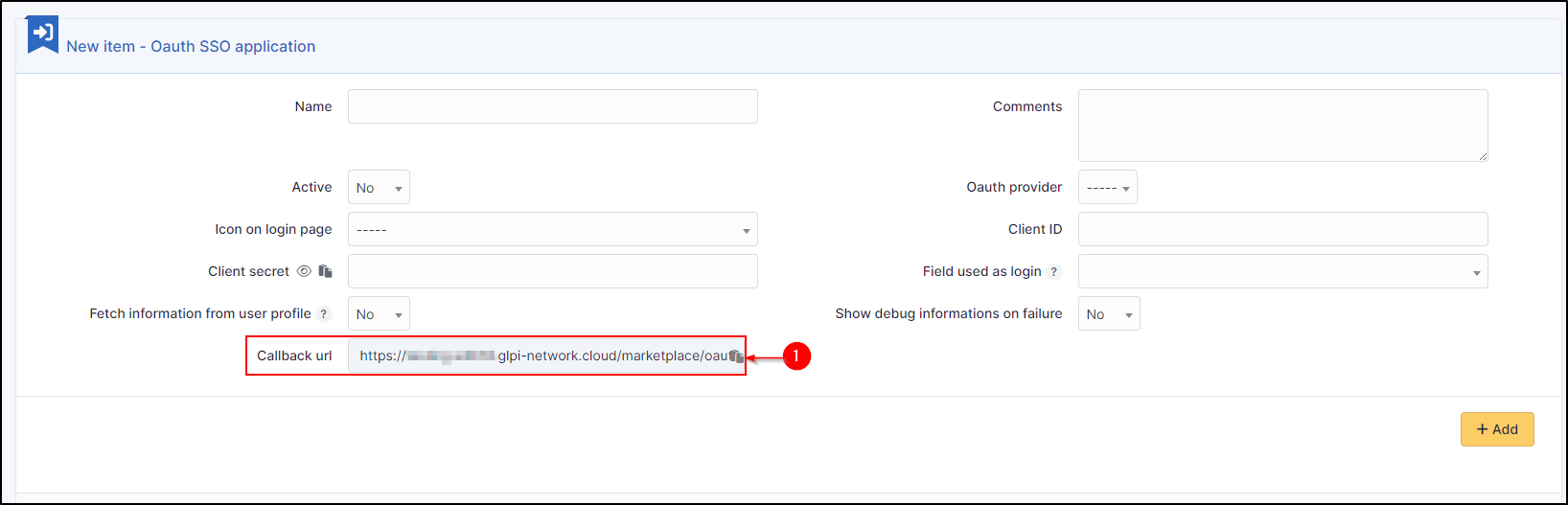

Récupération l'URL de callback

URIs autorisées

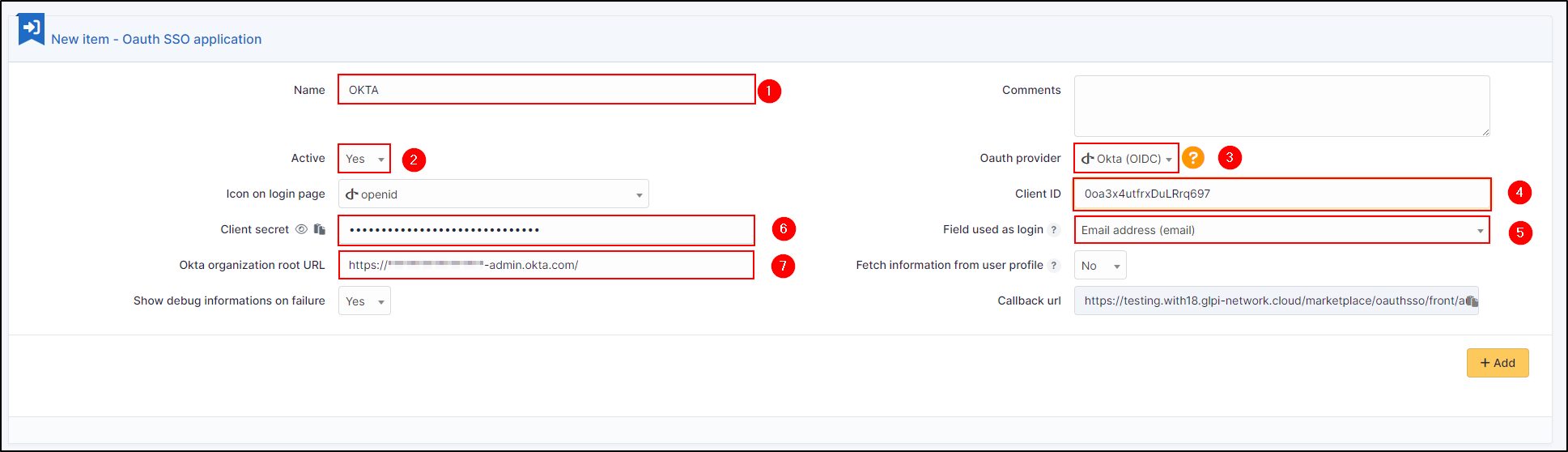

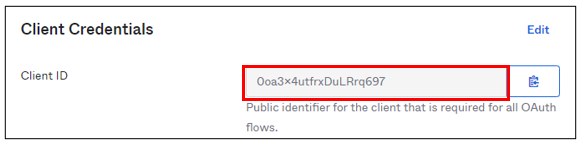

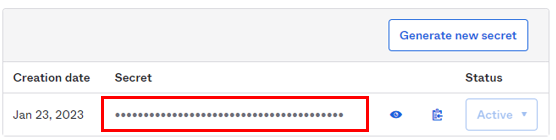

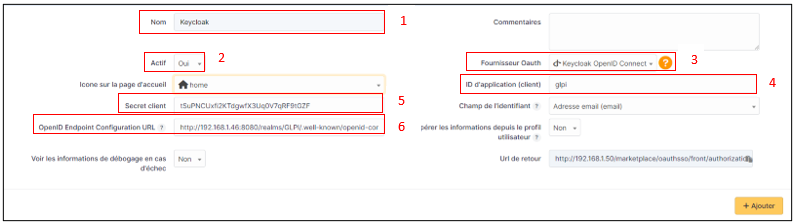

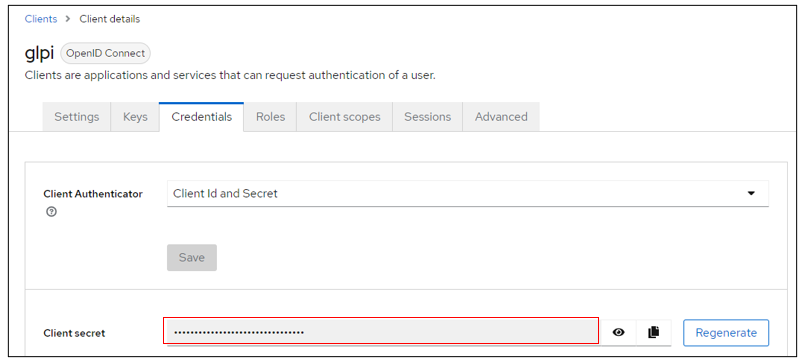

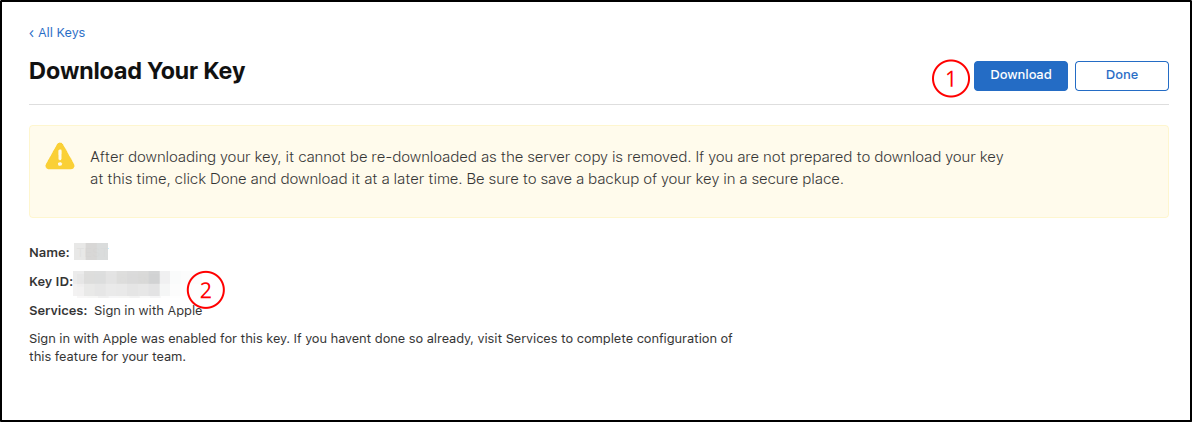

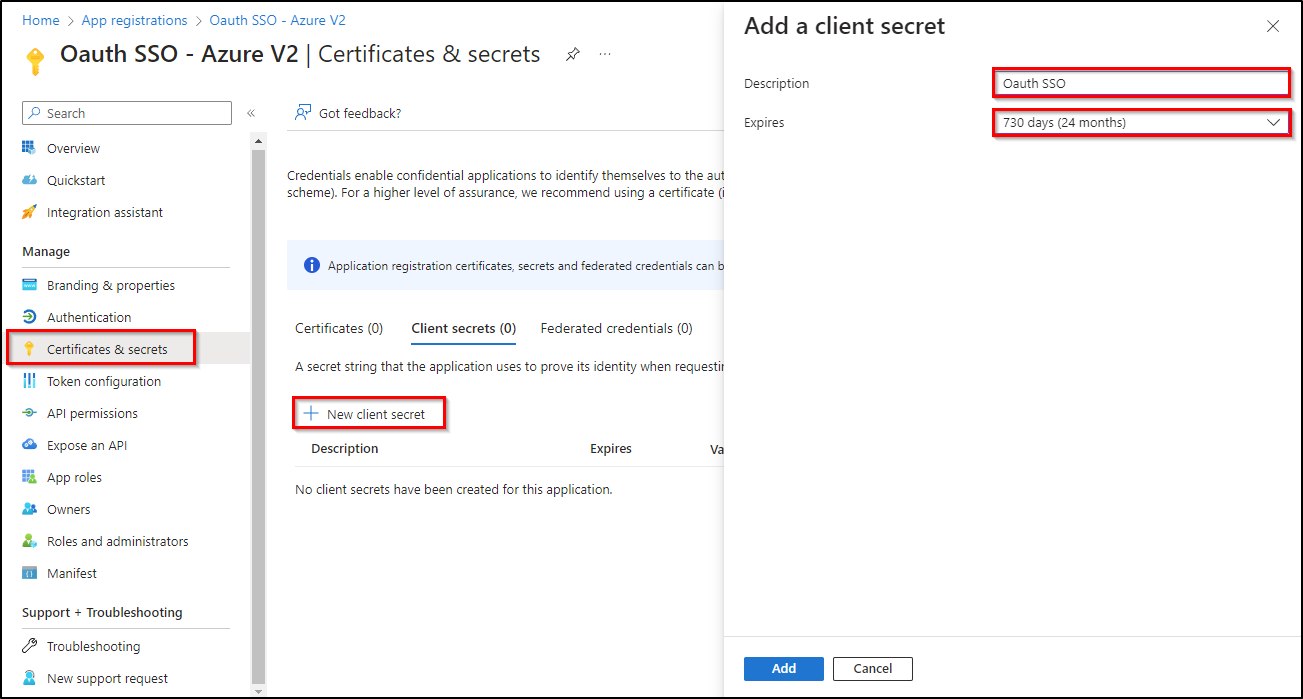

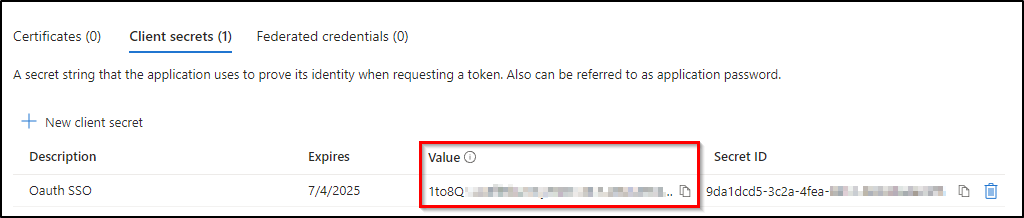

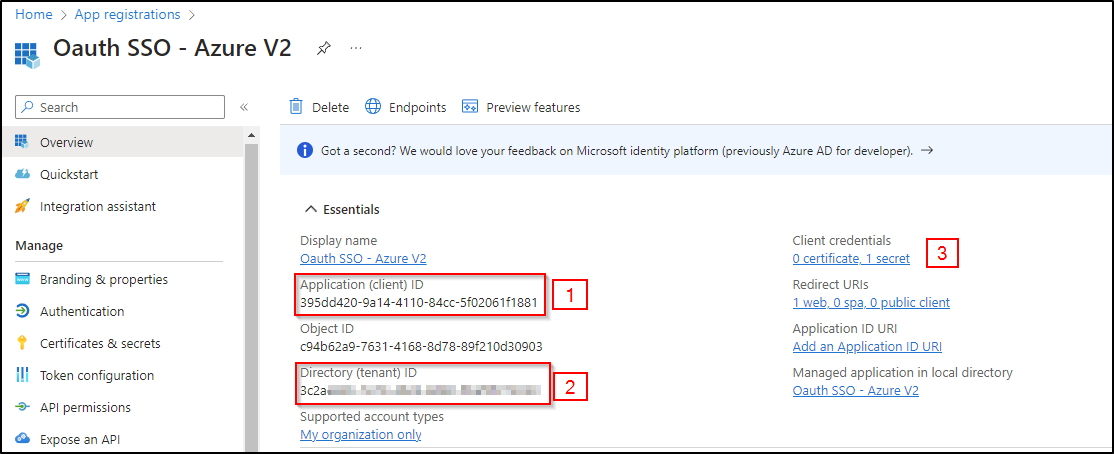

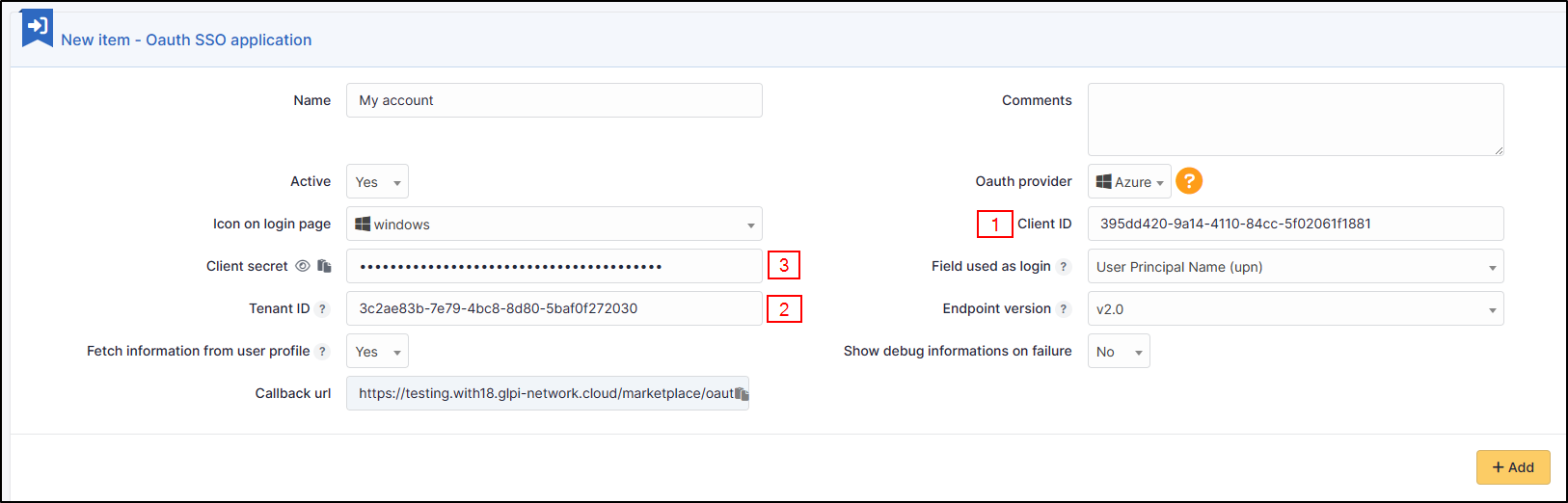

ID et secret d'application

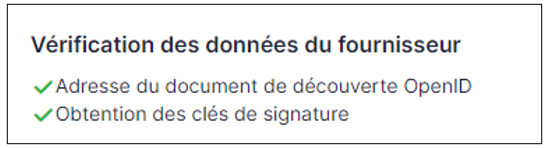

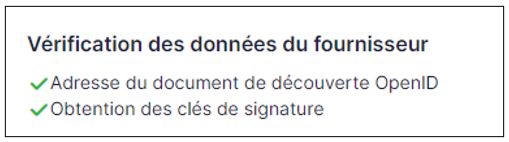

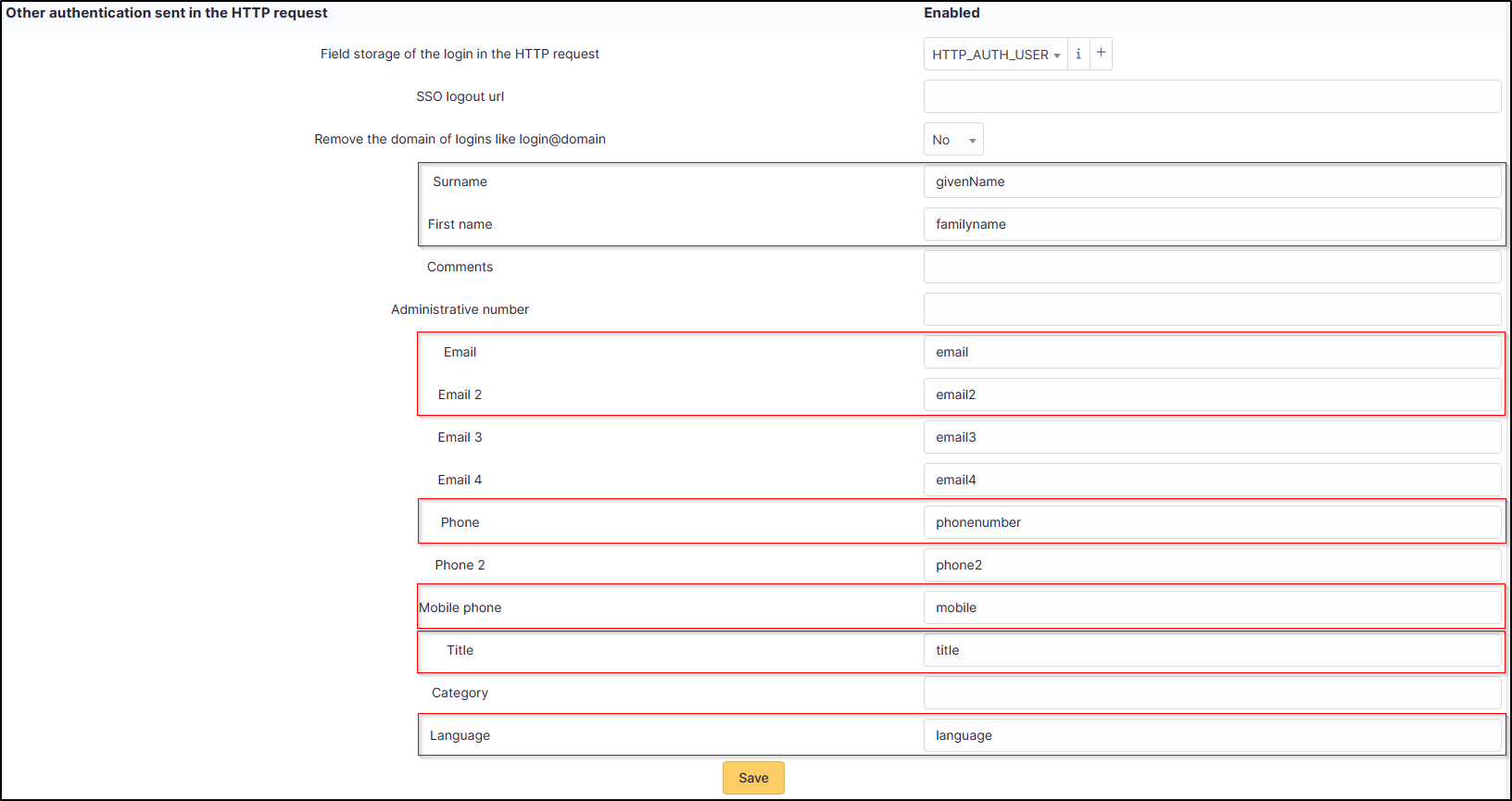

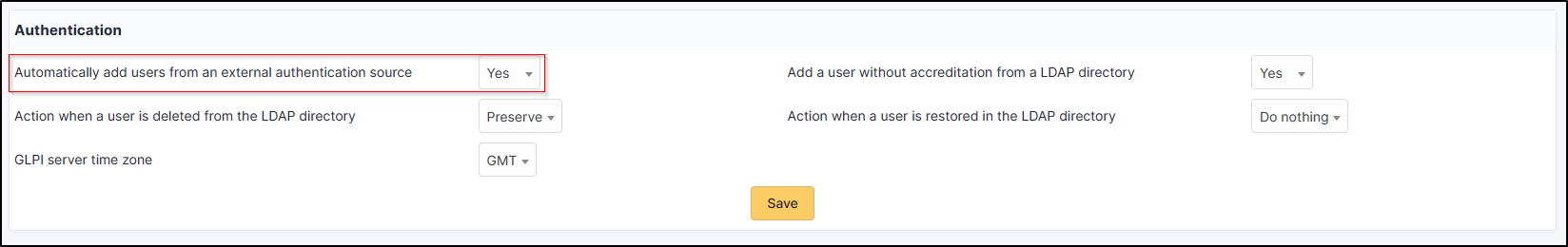

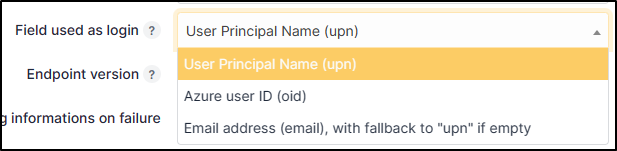

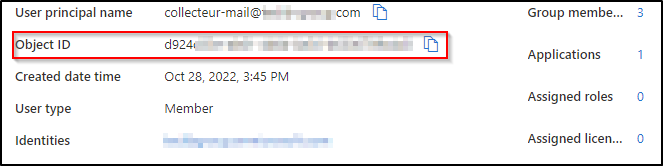

ID et secret application depuis GLPI

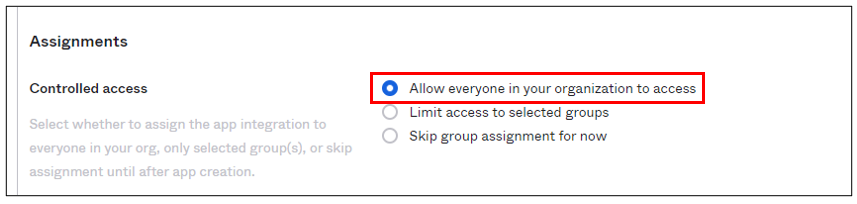

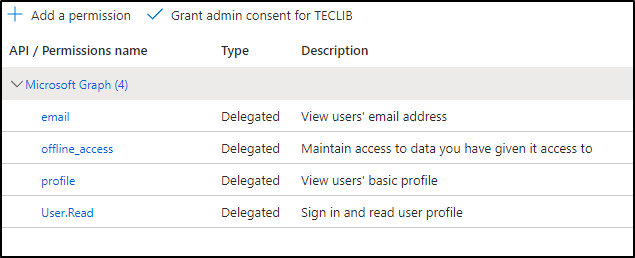

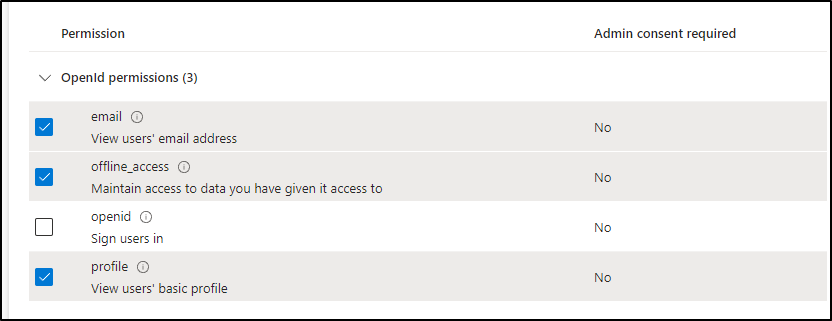

Niveaux d'accès

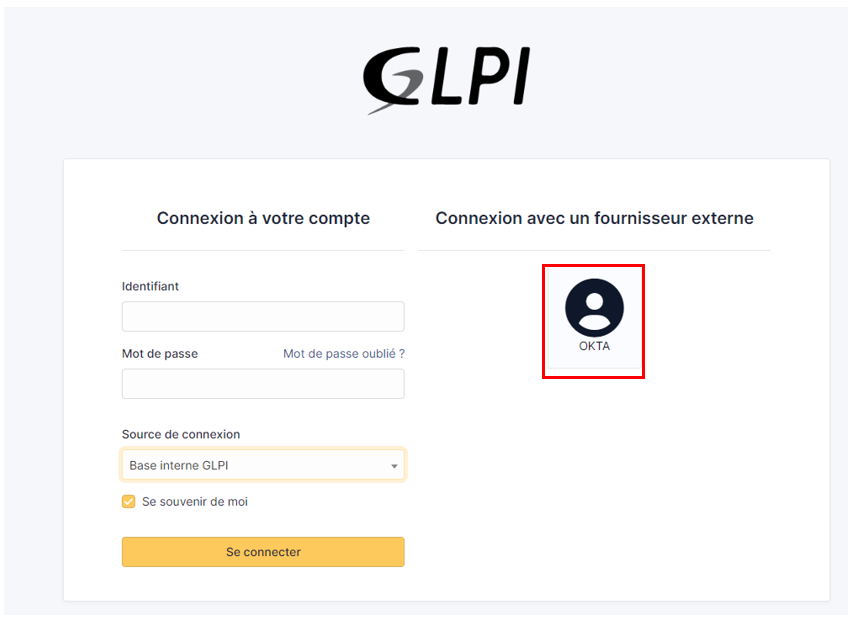

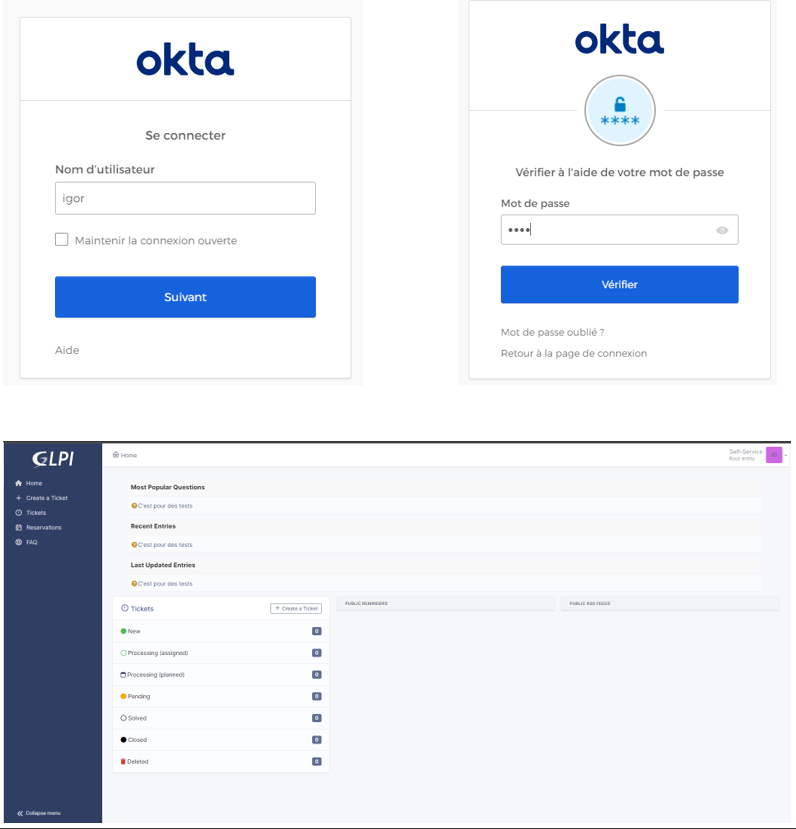

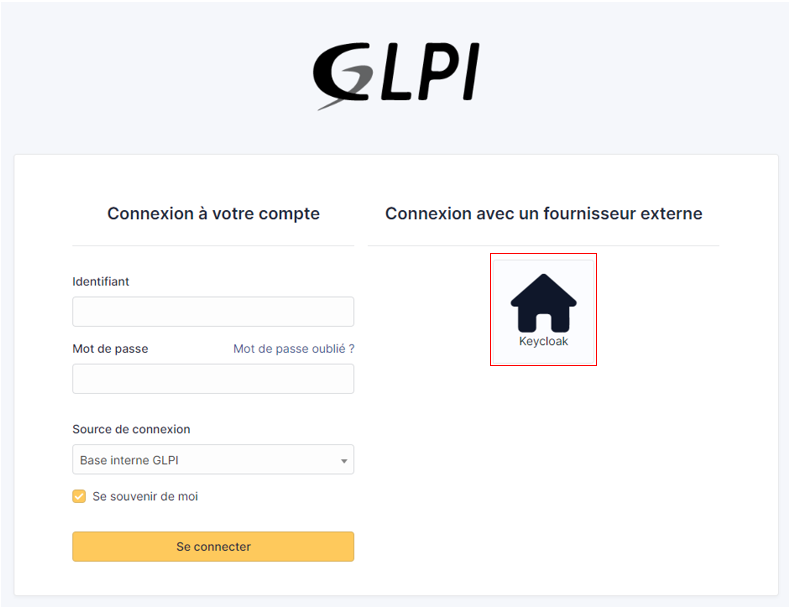

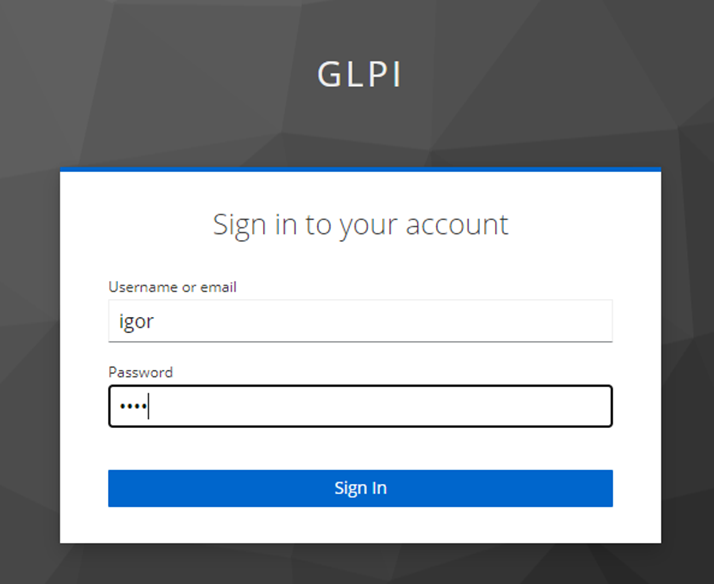

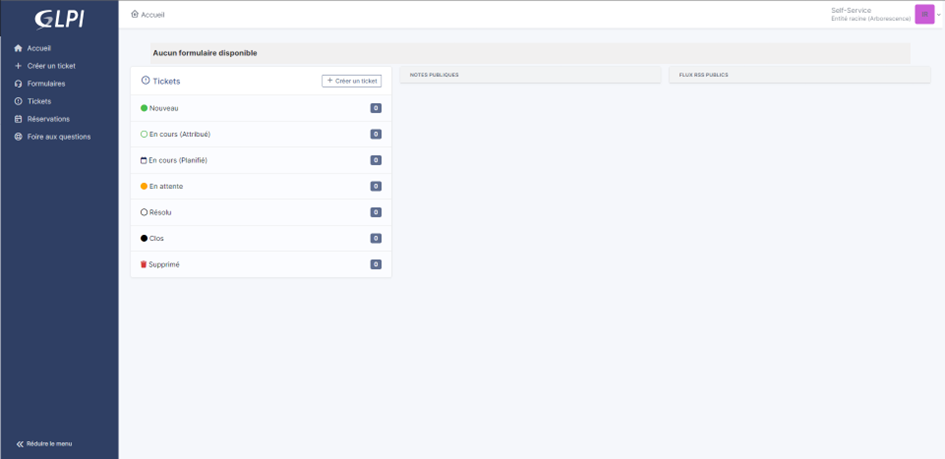

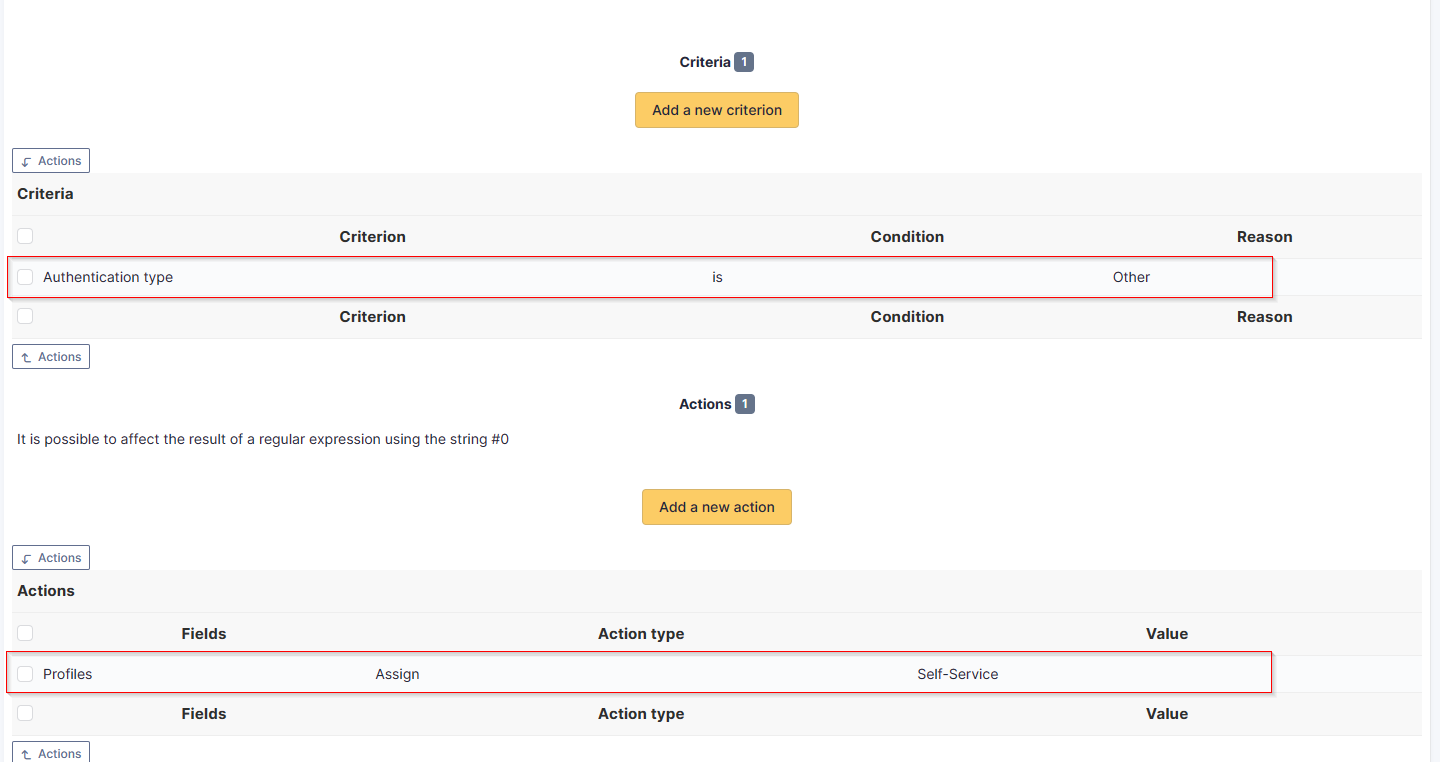

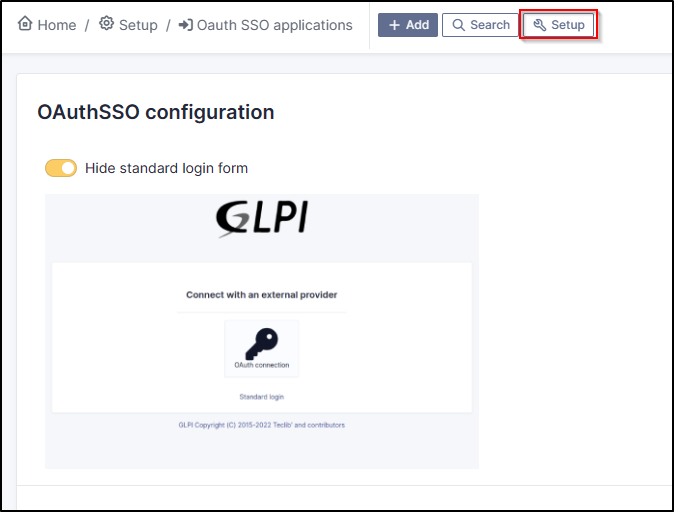

Page d'accueil GLPI avec OAuth SSO