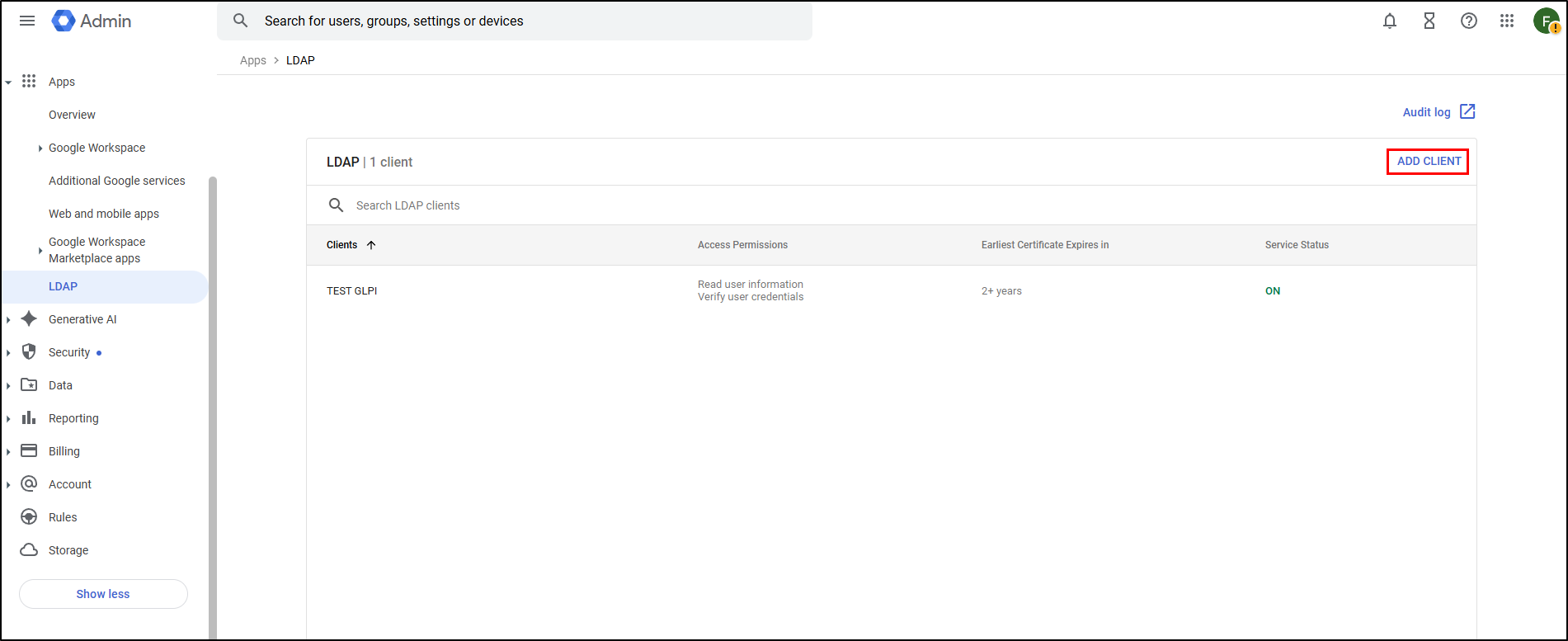

Ajouter un client LDAP Google

Ajouter un client LDAP Google

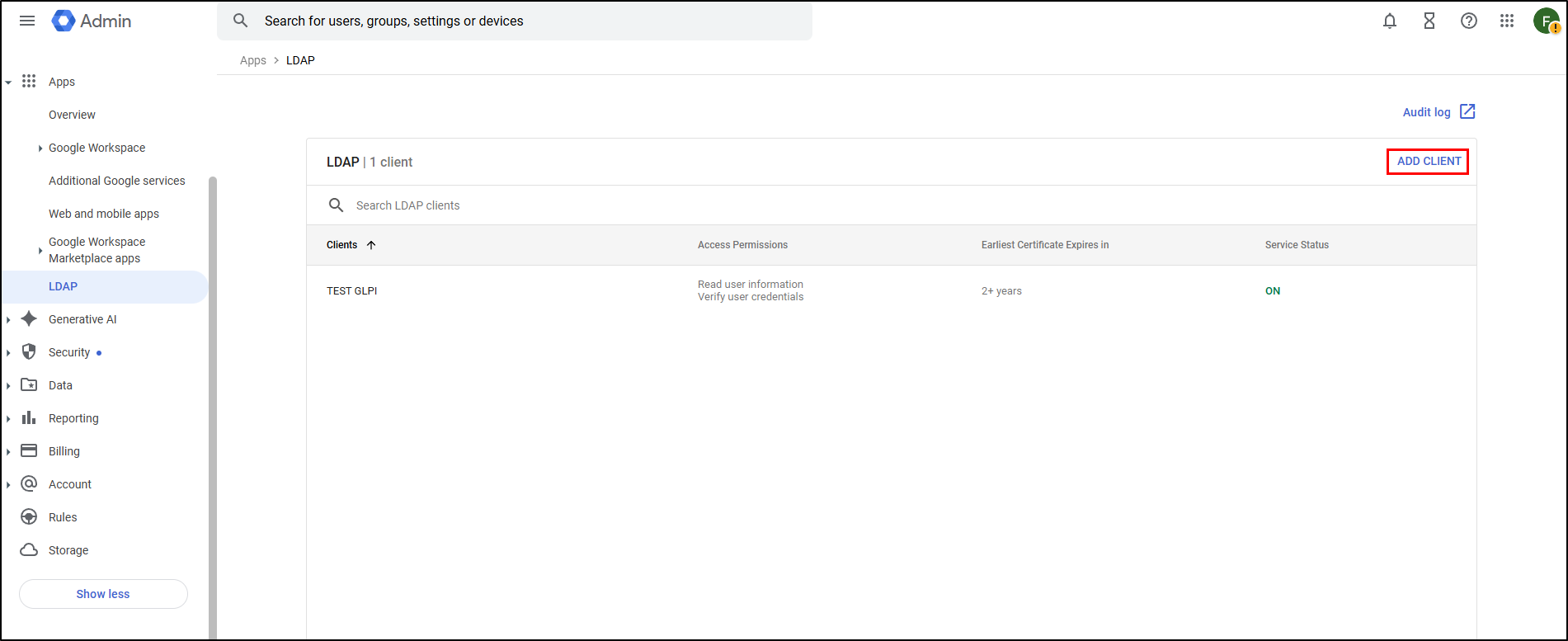

Gestion des permissions de l'application

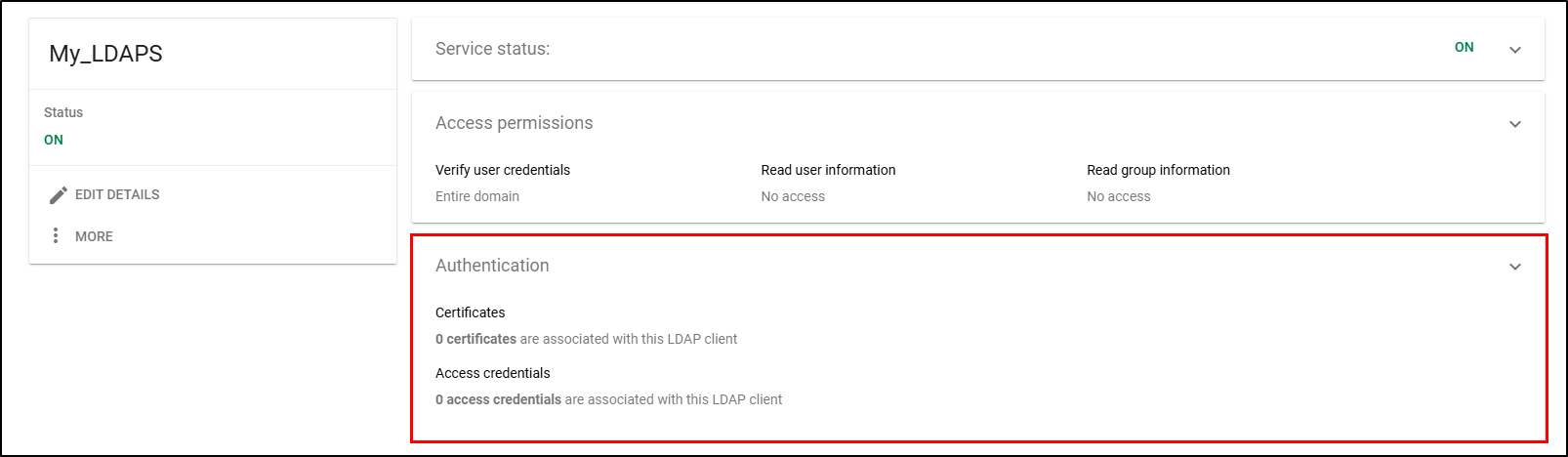

Générer un certificat

Télécharger le certificat

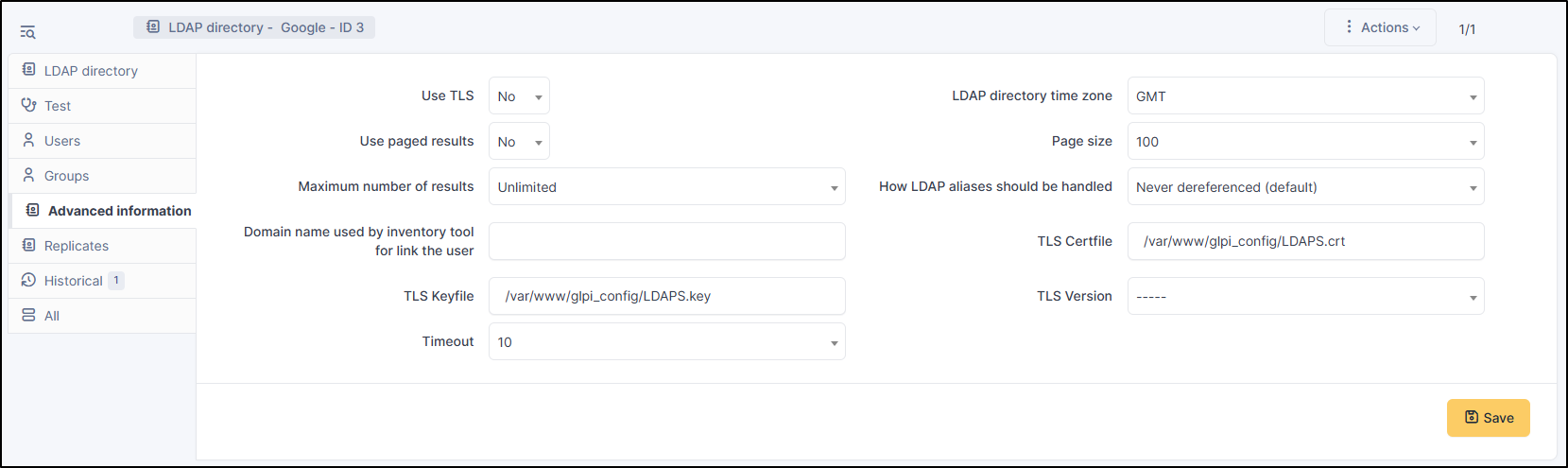

Ajout du LDAPS depuis GLPI

Ajout des certificats depuis GLPI

Tester votre LDAPS

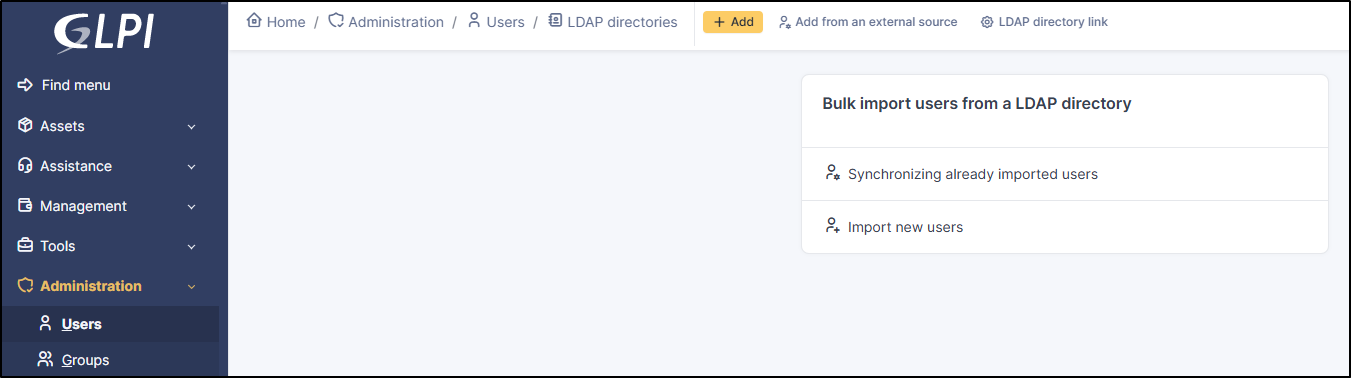

Importer des utilisateurs depuis le LDAPS